Secondo quanto riferito, Garmin ha pagato agli estorsori informatici milioni di dollari per l'accesso a un decryptor in modo che la società potesse ripristinare i propri servizi ai clienti dopo un attacco ransomware WastedLocker del 23 luglio. Nel frattempo, questa settimana un gruppo di ransomware separato ha diffuso dati sensibili prelevati dalle reti interne di LG e Xerox dopo che i tentativi di negoziazione con le due società tecnologiche apparentemente non hanno dato alcun frutto.

Il che porta alla domanda: chi se la cavava meglio a breve ea lungo termine, Garmin o LG e Xerox? Ha più senso per gli affari pagare un prezzo finanziario elevato ora per evitare di esacerbare la crisi, o non pagare ma poi soffrire forse per mesi e anni a venire a causa della perdita di dati proprietari e di una reputazione danneggiata? La risposta a questa domanda potrebbe dipendere dal tuo punto di vista personale e da quanto aderisci strettamente alle raccomandazioni dei funzionari delle forze dell'ordine federali, che consigliano di non pagare.

“Questo è il punto cruciale dei calcoli rischio / ricompensa che la maggior parte delle aziende prende in considerazione quando determina se pagare o meno. La regola generale è non pagare mai un riscatto, ma per un'azienda in quella situazione è più facile a dirsi che a farsi ", ha detto a SC Media AJ Nash, direttore senior della strategia di cyber intelligence di Anomali.

"Ogni azienda ha certamente il proprio calcolo qui, quindi è difficile offrire una risposta globale", ha detto Nash. "Nei casi in cui informazioni altamente sensibili o imbarazzanti potrebbero essere state compromesse, quasi certamente si sarà tentati di pagare un riscatto nella speranza che le informazioni non vengano rilasciate".

Se si tratta di un attacco più tradizionale che prevede solo la decrittazione, le vittime potrebbero avere meno da perdere rifiutandosi di collaborare. Dopotutto, i decryptor non funzionano sempre, quindi potresti comunque sborsare soldi per niente.

In questo caso, tuttavia, sembra che il decryptor di Garmin abbia funzionato, poiché il servizio ha iniziato a tornare online nei giorni successivi all'attacco, che al suo apice ha interrotto le funzioni del sito Web, l'assistenza clienti, le applicazioni rivolte ai clienti e le comunicazioni aziendali. BleepingComputer ha confermato che Garmin ha ricevuto il decryptor.

Non sembra esserci una componente di doxing per l'attacco Garmin, poiché non vi era alcuna minaccia di rilasciare informazioni pubblicamente e Garmin nella sua pagina delle domande frequenti sull'attacco ha detto che non vi era alcuna indicazione che i dati siano stati influenzati. E nel caso di LG, gli aggressori del ransomware Maze hanno trapelato solo informazioni rubate, ma non hanno effettivamente crittografato file o sistemi, ha riferito ZDNet.

Certamente, la recente tendenza degli attori del ransomware che minacciano di far trapelare gigabyte di dati ha confuso un po 'l'acqua in termini di pagamento o meno come parte della risposta agli incidenti. "Agli albori del ransomware, di solito la decisione riguardava il costo del ripristino dei dati rispetto al pagamento. Gli avversari hanno alzato la posta minacciando di rilasciare anche dati, il che non offre risposte facili ", ha affermato Nash.

"Il successo o il fallimento di un tradizionale schema di ransomware si basa sul presupposto che il valore dei dati in attesa di riscatto sia maggiore della richiesta di riscatto stessa", ha affermato Eric Groce, responsabile della risposta agli incidenti di Red Canary. "Tuttavia, le organizzazioni hanno sempre avuto la possibilità di implementare il loro piano di risposta agli incidenti per recuperare i propri dati dai backup o ricostruirli da zero, soprattutto se la richiesta di riscatto è esorbitante o se il pagamento di un riscatto non è gradito".

"Storicamente, non ci sono state ramificazioni oltre il tempo e le risorse di un'organizzazione. Con l'inizio dell'estorsione [fuga di dati], quell'opzione è completamente scomparsa ", ha continuato Groce. “Le organizzazioni sono spesso costrette a pagare il riscatto nella speranza che i loro dati non vengano divulgati al pubblico o venduti ad altri avversari. Sfortunatamente, il pagamento di un riscatto non garantisce che gli avversari non perdano comunque i dati, né assicura che un'organizzazione sarà in grado di recuperare file crittografati ".

Se pagare o meno il ransomware sta essenzialmente diventando una decisione aziendale fondamentale e quindi richiede che più parti interessate prendano in considerazione. Nash ha affermato che il team di intelligence sulle minacce informatiche di un'organizzazione è "nella posizione migliore per conoscere la credibilità dell'avversario e della minaccia", ma sono coinvolti anche il CISO / CIO – “informato dal personale addetto alla governance, al rischio e alla conformità” – nonché l'ufficio legale, il personale esecutivo e i membri del consiglio.

"Il motivo dell'ampia gamma di persone coinvolte è che la decisione deve tenere conto della credibilità della minaccia, del rischio di esposizione sia alle operazioni che al business, alle implicazioni legali di una violazione e quindi alle potenziali minacce per il marchio e il prezzo delle azioni per le società quotate in borsa ", ha detto Nash.

Nash ha consigliato alle aziende di prepararsi per gli incidenti della vita reale attraverso esercizi di formazione con vari scenari di minaccia. “Se la prima volta che un'impresa prende in considerazione una decisione relativa a un ransomware quando sta realmente accadendo, è molto probabile che la scelta venga presa senza considerare tutti gli angoli. È allora che avviene il peggior processo decisionale ", ha detto Nash.

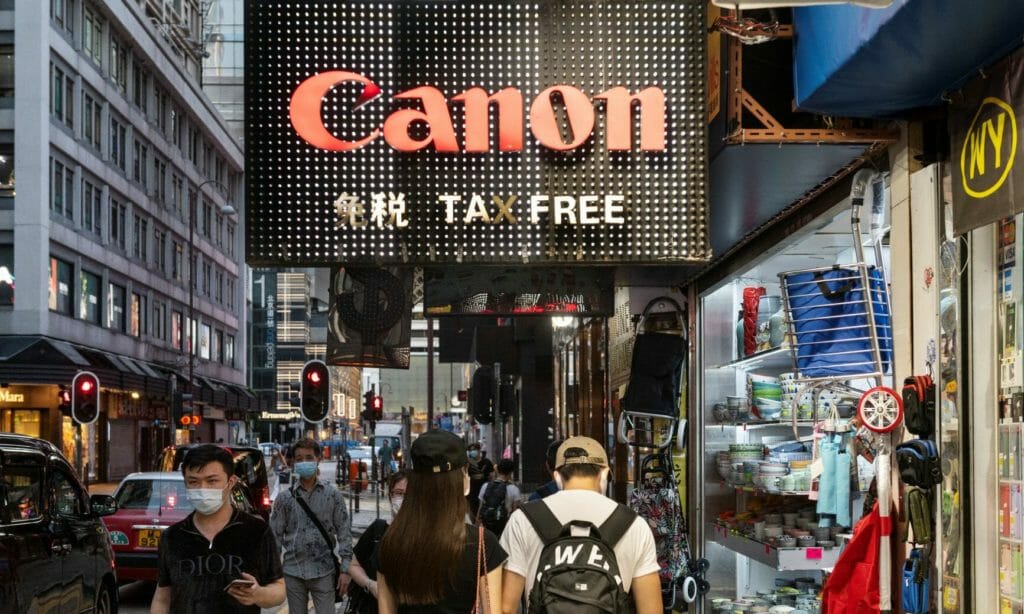

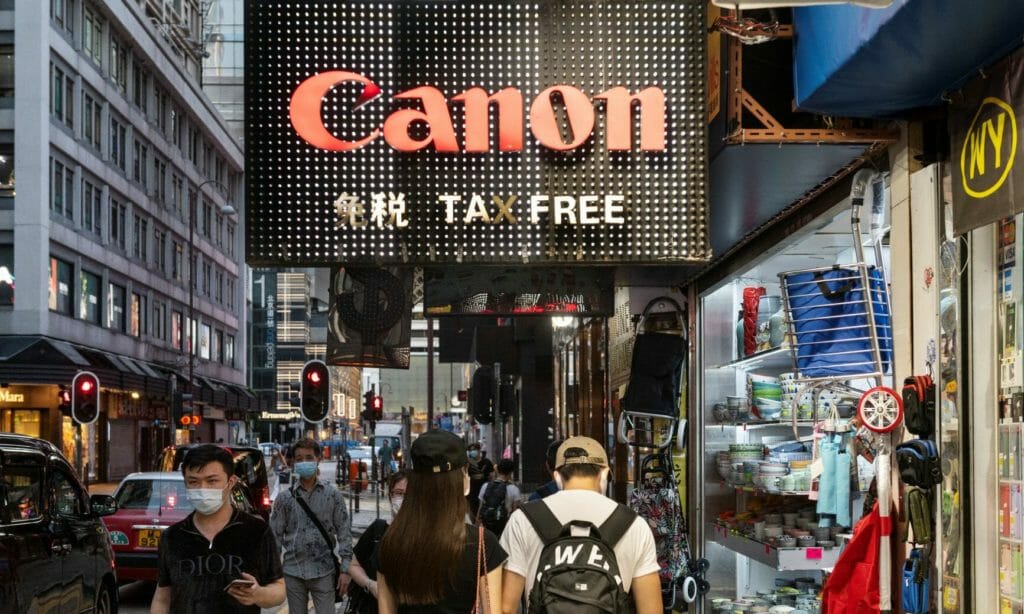

Questa settimana, BleepingComputer ha riferito che anche Canon Inc. è stata apparentemente infettata dal ransomware Maze e ora potrebbe trovarsi di fronte a un dilemma simile a quello che LG e Xerox hanno affrontato. Secondo quanto riferito, l'e-mail di Canon, Microsoft Teams, il sito Web statunitense e le applicazioni interne sono stati interrotti e i colpevoli affermano di aver rubato 10 TB di dati.

E in altre notizie relative al ransomware, Sophos e Kaspersky hanno recentemente rilasciato le proprie analisi di WastedLocker, mentre McAfee ha pubblicato un nuovo profilo su NetWalker ransomware-as-a-service .

Le aziende di elettronica colpite dal post pesano la ricompensa, il costo del pagamento del riscatto è apparso per la prima volta su SC Media .