SC Labs ha rivisitato gli strumenti di sicurezza degli endpoint questo mese, un'area che è diventata sempre più rilevante poiché i cattivi eseguono attacchi di phishing via e-mail. Questi sistemi di gestione basati su cloud hanno portato la sicurezza degli endpoint a un livello superiore con la prevenzione proattiva degli attacchi, il rilevamento accurato e l'efficace riparazione.

La visibilità completa di questi strumenti offre divari di visibilità a livello aziendale. I professionisti della sicurezza hanno bisogno di visibilità per mantenere una buona igiene IT e rafforzare la postura di sicurezza. Questi prodotti aiutano anche i team di sicurezza e gli amministratori a garantire che altri investimenti in sicurezza siano configurati per massimizzare l'efficienza, richiedendo giustamente di più dagli strumenti esistenti.

Continuiamo a vedere una convergenza della protezione degli endpoint con funzionalità di rilevamento e risposta degli endpoint. Ciò ha senso perché l'intera catena di attacco ora viene coperta dalla prevenzione al rilevamento e alla risposta fino al rollback e alla correzione delle patch. Le semplici spiegazioni in inglese guidano gli analisti junior nella giusta direzione e offrono agli analisti esperti informazioni ricche e immediate per capire rapidamente cosa è successo durante un evento. L'implementazione di uno di questi strumenti rafforzerà la posizione di sicurezza di un'organizzazione, massimizzerà l'efficacia del suo team di sicurezza e assicurerà che ottenga il massimo dagli investimenti in sicurezza esistenti.

Apri gruppo di prodotti

SC Labs ha rivisitato la sicurezza degli endpoint e siamo piacevolmente sorpresi dalla trasformazione e dallo sviluppo che gli operatori familiari in questo mercato hanno subito dallo scorso anno. Abbiamo notato che l'industria è passata dagli strumenti locali ed è per questo che abbiamo valutato solo i sistemi di gestione basati su cloud. Con questo gradito cambiamento arriva un notevole miglioramento delle integrazioni senza soluzione di continuità di terze parti e del rilevamento completo delle minacce aziendali e del controllo dei dispositivi. Il passaggio al cloud determina un rilevamento accurato e un quadro completo di un attacco attraverso catene di processi dettagliate che offrono agli analisti priorità intelligenti e suggerimenti di rimedio. Le console di gestione centralizzate semplificano le operazioni quotidiane per gli amministratori e alleggeriscono alcuni dei noiosi carichi di lavoro.

Poiché lo stato digitale si espande in modo esponenziale oggi, anche le minacce che le organizzazioni devono affrontare. Le minacce persistenti avanzate sono la nuova normalità e continuano a diventare più sofisticate e complesse. I professionisti della sicurezza continuano a richiedere maggiore copertura e protezione dagli strumenti di sicurezza mentre lottano per valutare e mantenere efficacemente la buona igiene informatica.

Sebbene le capacità di prevenzione e rilevamento di questi strumenti continuino a diventare più efficaci, la componente di risposta di EDR spesso impantana i team di sicurezza. Cosa succede quando un file dannoso attraversa il livello di prevenzione? Fantastico che l'abbiamo rilevato all'interno dell'ambiente, ma ora cosa? Questo inizia una corsa ad alto rischio contro il tempo. Gli strumenti che abbiamo valutato questo mese sfruttano unilateralmente i motori di machine learning per valutare automaticamente dove si è verificata una violazione ed esattamente cosa è successo dopo. Le informazioni sul processo di attacco vengono trascinate in una carrellata inglese arricchita, spesso semplice, delineando quali sistemi sono stati colpiti e l'entità del danno. Questa visione esplicitamente chiara e dettagliata di un evento dannoso consente a un analista di superare qualsiasi ipotesi e determinare rapidamente i passaggi successivi da agire, riducendo il tempo di permanenza notoriamente lungo tra rilevamento e risposta. Funzionalità di rollback che puliscono i file e ripristinano tutte le modifiche apportate da un processo dannoso su un sistema e gli isolamenti con un clic compromettono ulteriormente il ritardo della risposta. Ciò consente agli analisti di tenere il passo con le minacce e di abbattere efficacemente i portelli della propria organizzazione.

I team di sicurezza fanno fatica a tenere il passo con le richieste di carico di lavoro derivanti dalle minacce persistenti e devastanti che i cattivi lanciano ogni giorno al perimetro digitale. Il numero sempre crescente di strumenti di sicurezza disponibili sul mercato, sebbene ben intenzionati, si aggiunge alla difficoltà di mantenere una buona posizione di sicurezza. Gli amministratori e i dirigenti sono in conflitto per decidere in quali strumenti investire, mentre i team di sicurezza si piegano sotto il peso del monitoraggio delle minacce e al contempo perfezionano continuamente le configurazioni per ottenere il massimo dagli investimenti in sicurezza. Funzionalità come gli alberi di attacco e le informazioni sulle minacce arricchite da un prezioso contesto di eventi eliminano le congetture dai processi di rilevamento e prevenzione e accelerano ulteriormente i tempi di risposta con le soluzioni di riparazione automatica supportate dall'apprendimento automatico. Gli strumenti di sicurezza degli endpoint che abbiamo valutato questo mese aiutano gli analisti di livello sia junior che senior a capire rapidamente cosa è successo a seguito di un evento dannoso e a caccia efficiente a livello aziendale per incidenti correlati.

Pick of the Litter

La piattaforma di difesa informatica Cybereason funziona come una solida opzione di sicurezza degli endpoint a basso footprint che emette avvisi immediatamente senza interrompere i normali processi del sistema interno. La correlazione cross-machine offre visibilità aziendale completa e correlazione degli eventi, offrendo agli analisti informazioni fruibili e opzioni di correzione con un clic. Le solide funzionalità di sicurezza degli endpoint e i materiali di supporto aggiornati periodicamente per garantire il successo dei clienti fanno di questo prodotto un Best Buy di SC Labs.

CrowdStrike Falcon combina informazioni complete sulle minacce del team Falcon OverWatch con funzionalità antivirus di prossima generazione, rilevamento e risposta degli endpoint e caccia gestita, andando oltre il triage attento nel regno della caccia proattiva alle minacce. Nel complesso, consideriamo CrowdStrike Falcon una soluzione eccezionale che fa un ottimo lavoro identificando comportamenti sospetti e fornendo solide informazioni contestuali sugli eventi, rendendo questo il nostro prodotto SC Labs raccomandato per questo mese.

Recensioni di luglio

Piattaforma di difesa informatica Cybereason 20.1

F-Secure Protection Service for Business, Computer Protection Premium 20.1

FireEye Endpoint Security v.4.9

McAfee MVISION Protect Plus EDR 10.7, 3.0

Protezione avanzata dalle minacce di Microsoft Defender

SentinelOne EPP Jamaica # 38 / Agent 4.0

Sophos Intercept X Advanced con EDR

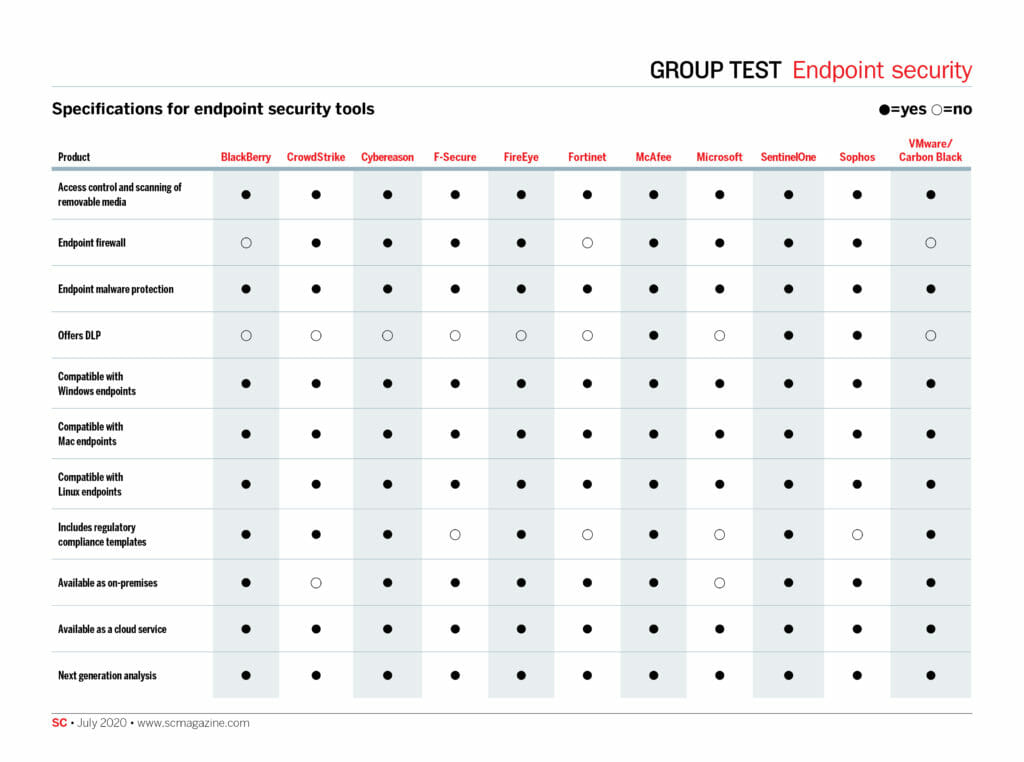

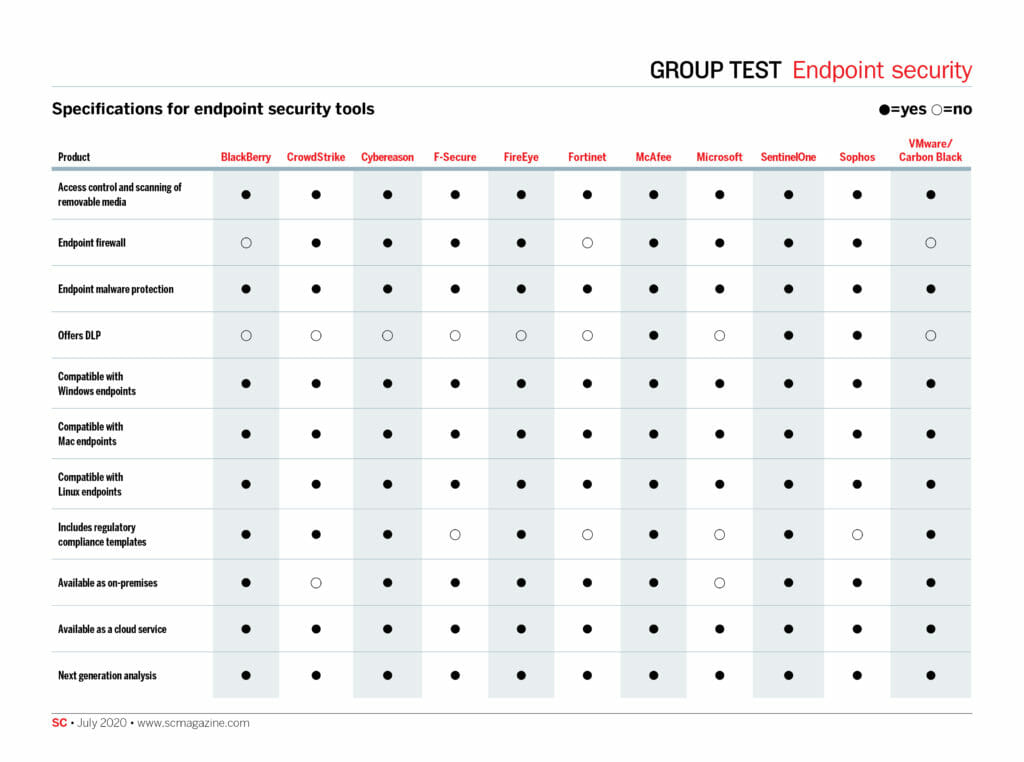

Fare clic sulla tabella qui sotto per la versione full-size

Le recensioni dei prodotti SC post : Endpoint Security è apparso per primo su SC Media .